OneDrive および SharePoint 内の SharePoint ワンタイム パスコードに(SPO OTP)認証が2026年7月に廃止されます。

2026年5月から、外部共有の招待と認証は SPO OTPではなく、Microsoft Entra B2B を使うようになります。

🎓SharePoint ワンタイム パスコード認証とは?

SharePoint のワンタイム パスコード認証に関しては下記の記事に詳しく書いていますが、簡単に整理するとこれまではMicrosoft 365 アカウントや Microsoft アカウントを持たない社外のユーザーに SharePoint のコンテンツを共有する際に、これまでは SharePoint 独自のワンタイム パスコード認証を使ってきていました。このワンタイム パスコード認証では Microsoft Entra ID にゲストアウントを作ることなく認証できるというものです。

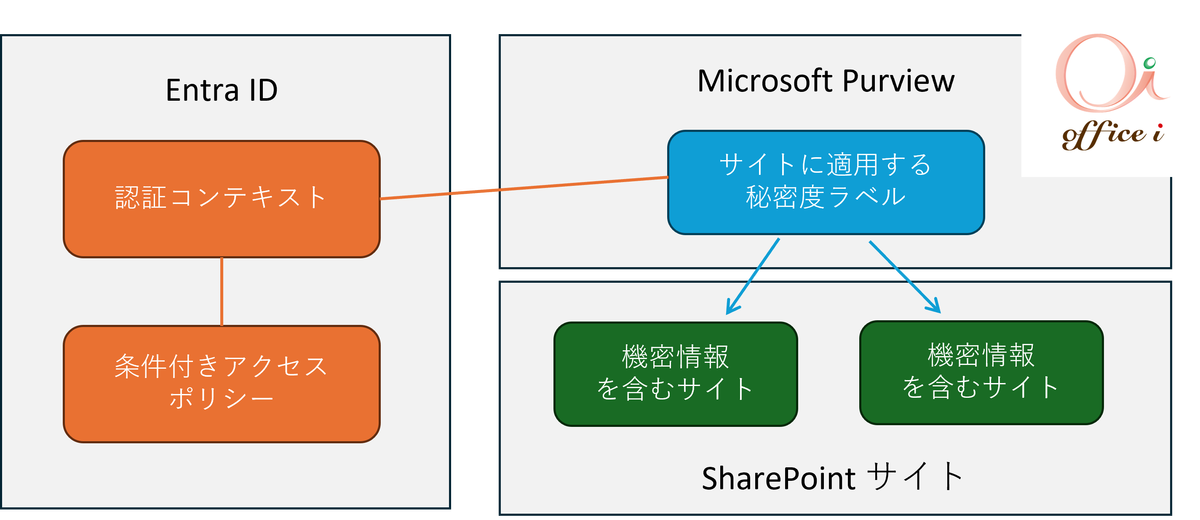

しかし、今後は Microsoft Entra ID の B2B統合が自動的に有効になり、Microsoft 365 アカウントや Microsoft アカウントを持たない社外のユーザーに対しても必ず Entra ID にゲストアウントを自動生成できるようになります。ゲストアウンとがあれば、ゲストアカウントのライフサイクル管理が可能になるだけでなく、条件付きアクセスポリシーによるコントロールなどもできるようになります。

これによってEntra B2B でのゲストアカウントが利用できるようになります。現在、B2B統合は SharePoint の eSignature や社外との秘密度ラベルで暗号化したドキュメントのやり取りなどで必須の設定であり、これを明示的に行わなくてもよくなるのは朗報だといえそうです。

🎓SharePoint ワンタ

EnableAzureADB2BIntegration 設定の今後

これまでMicrosoft Entra ID とB2B統合を行うには SharePoint 管理シェルコマンドを使ってテナントのEnableAzureADB2BIntegration オプションを有効化する必要がありました。しかし、B2B統合は自動的に行われることになるため、この設定自体が無効になります。逆に、従来のようにこのオプションを無効化することもできなくなります。

⚠️外部ユーザーへの影響

すでに Entra B2B ゲストアカウントを持っている場合は特に変更はありません。

テナントに更新が適用された後

Entra B2Bゲストアカウントを持っていない外部ユーザーは、特定のユーザーと共有されるリンクは、Entra B2B Invitation Manager 経由でゲストアカウントが自動的に作成されます。認証は Entra B2B を使います(メールのOTPが有効になっている場合)。

テナントに更新が適用される前

2026年7月まで SharePoint の OTP認証は引き続き利用できます。ただし、2026年7月を過ぎると、これらの対象となるユーザーは B2B ゲストアカウントの照合ができるようになるまでアクセスが拒否されることになります。

🛠️管理者としての準備

2026年7月から、SharePoint のOTPを利用する古いリンクを使っている際に外部の共同作業を行うユーザーはアクセスが拒否される可能性があることをユーザーに通知します。

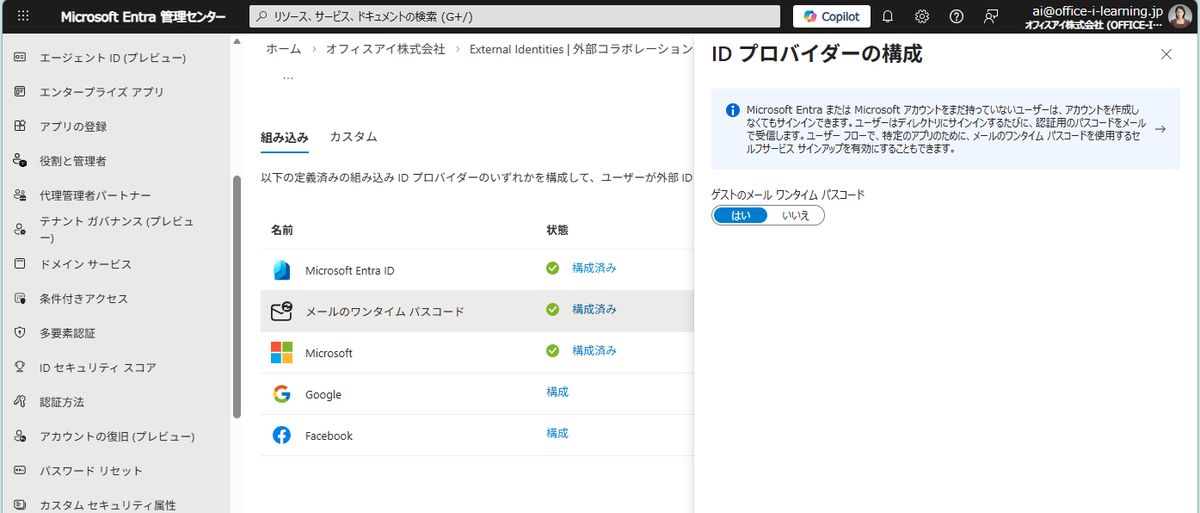

組織がEntra 経由でのEmail OTP認証を利用するのであれば、Entra External ID 設定のEmail OTP認証を無効化しないようにします。

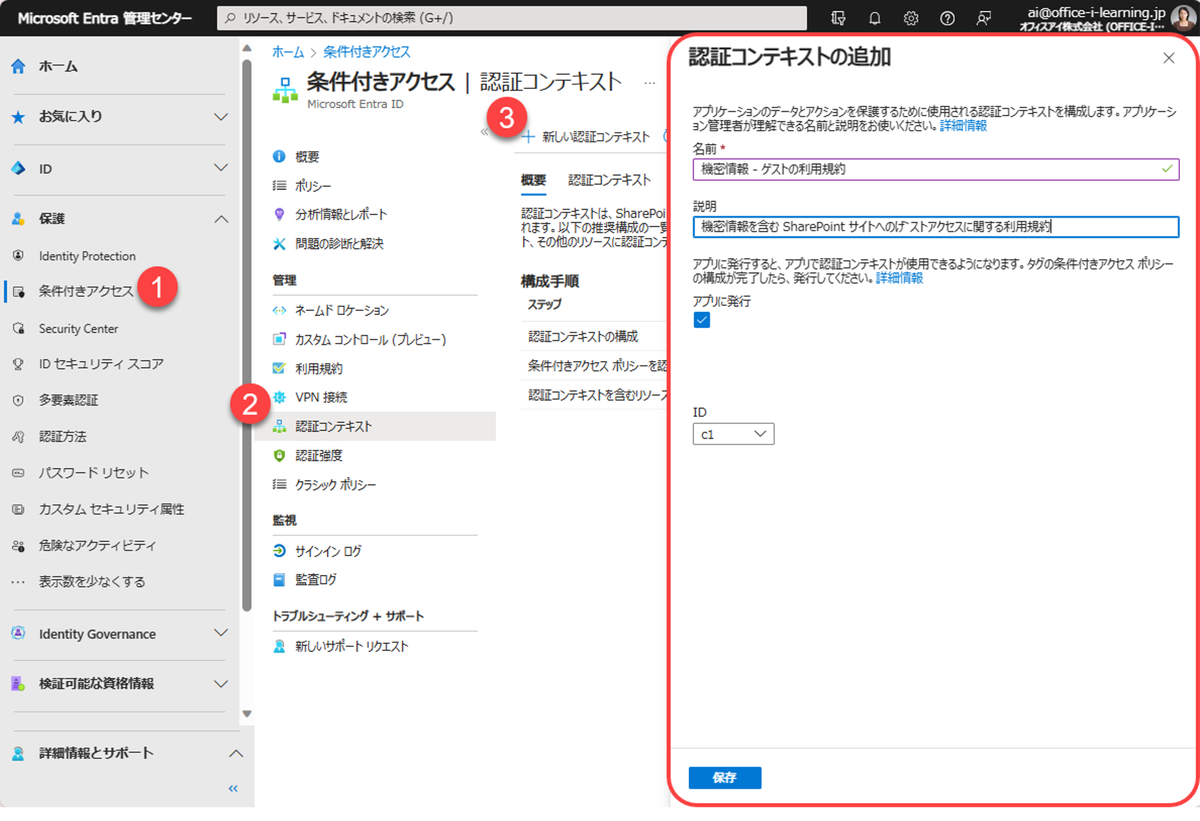

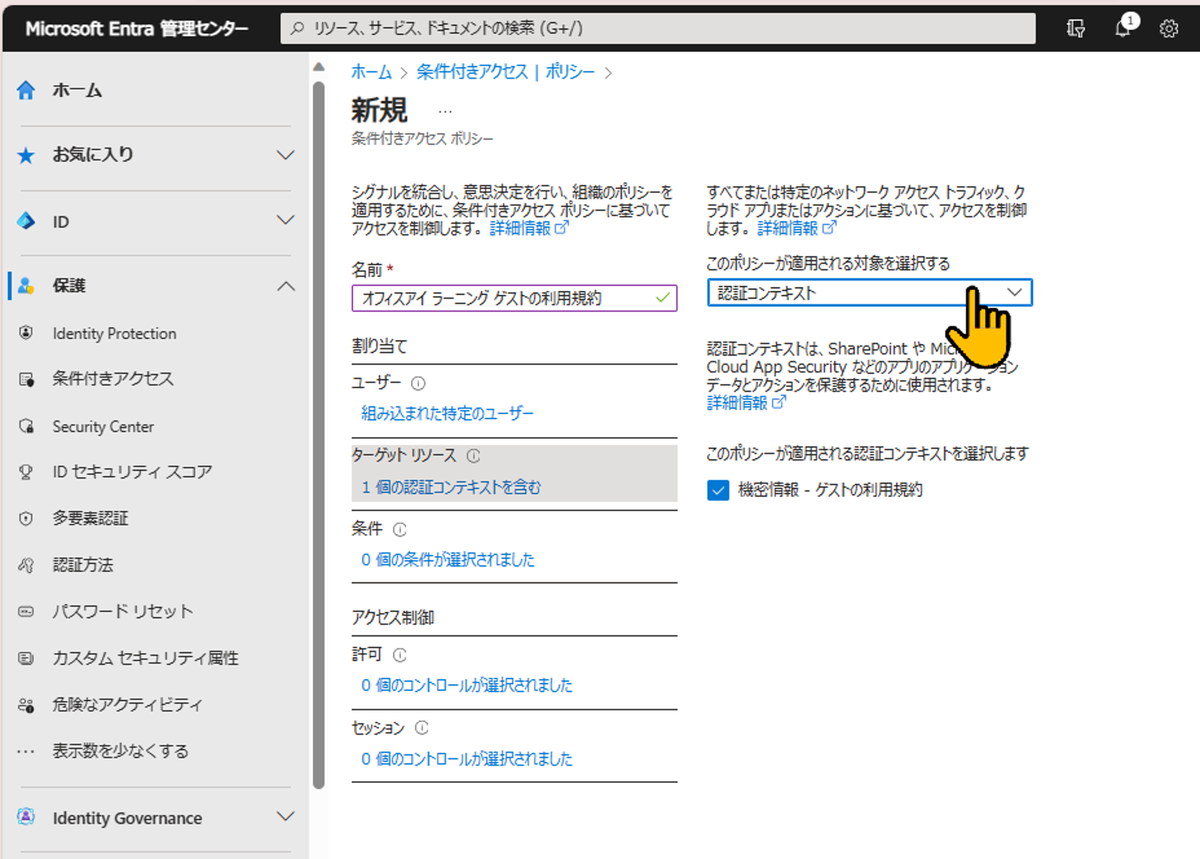

外部共有ポリシーを見直すだけでなく、SharePoint および Entra 管理センター内のゲストへの条件付きアクセス設定を確認しておきます。

ゲストアカウントを持たない外部の共同作業者は外部共有レポートを通じて特定できます。アクセスを維持するために、事前にゲストアカウントを作成する対応も考慮しておきましょう。

⏱タイムライン

改めてタイムラインをまとめておきましょう。

2026年5月

新たに外部共有する際の招待および認証は Entra B2B に移行します。以前の SharePoint のOTPを使った認証を利用していたユーザーはB2Bゲストアカウントがなくても、引き続き特定のユーザーとの共有リンクを利用できます。

2026年7月

SharePoint のOTP認証の廃止が開始されます。ゲストアカウントがない場合は、以前の特定のユーザーとの共有リンクに基づくアクセスは拒否されます。

外部ユーザーに再びアクセスさせるには、Entra B2Bにゲストアカウントを作成する必要があり、またファイル/フォルダー/サイトの共有リンクの再作成が必要です。

2026年8月31日

廃止完了見込みです。

参考

- B2B コラボレーション ユーザーの追加 - Microsoft Entra External ID | Microsoft Learn

- 電子メール ワンタイム パスコード認証 - Microsoft Entra External ID | Microsoft Learn

- よく寄せられる質問: OneDrive と SharePoint での外部共有の機能強化 - SharePoint in Microsoft 365 | Microsoft Learn

- 従業員テナントの概要 - Microsoft Entra External ID | Microsoft Learn

- クイック スタート: ゲスト ユーザーを追加して招待を送信する - Microsoft Entra External ID | Microsoft Learn

- SharePoint & OneDrive の B2B 統合のMicrosoft Entra - SharePoint in Microsoft 365 | Microsoft Learn